نتائج البحث

المظهر

أتقصد: تاريخ التنمية

الصفحة «تاريخ التعمية» غير موجودة. يمكنك إنشاؤها إن لم تجد موضوعها في البحث.

- علم التعمية تعديل - تعديل مصدري - تعديل ويكي بيانات علم التعمية (بالإنجليزية: Cryptology) هو الدراسة المنهجية لعمليات التعمية وفكها وواستخراج المعمى....12 كيلوبايت (1٬094 كلمة) - 08:10، 12 مايو 2024

- فرع من علم التعمية يهتم بممارسة بعض التقنيات لتأمين عملية التواصل بوجود أشخاص أخرين والذين يسمون أعداء (adversaries). بصوره عامة، تهتم التعمية بإنشاء الأنظمة...12 كيلوبايت (1٬058 كلمة) - 21:56، 21 أبريل 2024

- كمدخل للتعرف على علم التعمية التقليدي غير أنها ليست أقدم طريقة تعمية مسجلة تاريخيا، إذ تعود أول محاولة تاريخية مسجلة لممارسة فن التعمية إلى العام 1900 قبل...20 كيلوبايت (2٬017 كلمة) - 23:25، 9 يونيو 2024

- تعمية بالإبدال أو التعمية بالإعاضة (بالإنجليزية: Substitution cipher) هي طريقة في التعمية تستبدل فيها أجزاء من النص العادي بالنص المعمى وفقاً لنظام محدد...3 كيلوبايت (273 كلمة) - 13:49، 18 أبريل 2024

- التعمية باستخدام المفتاح العام أو التعمية بمفتاح عمومي هو نوع من التعمية حيث يوجد للمستخدم زوج من مفاتيح التعمية، المفتاح المعلن والمفتاح السري. المفتاح...30 كيلوبايت (2٬784 كلمة) - 03:53، 14 أبريل 2024

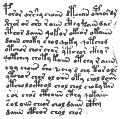

- مخطوطة فوينيتش (التصنيف تاريخ التعمية)مفهومة. درست المخطوطة على يد العديد من المحترفين وعلماء التعمية، منهم أيضاً أشهر علماء التعمية البريطانيين والأمريكيين في الحرب العالمية الثانية، وقد فشلوا...30 كيلوبايت (2٬424 كلمة) - 18:58، 15 يونيو 2024

- التعمية آلات الصراف الآلي وكلمات المرور المستعملة في الحاسوب والتجارة الإلكترونية. علم التعمية تشفير كمومي التعمية في الحرب العالمية الأولى التعمية في...1٬014 بايت (32 كلمة) - 08:32، 4 يوليو 2023

- «Wikipedia». نظام لانا، هو ترميز معتمد للمكفوفين مشابه للتعمية الماسونية. استخراج المعمى علم التعمية التعمية الماسونية. McKeown، Trevor W. "Purported Templars...3 كيلوبايت (201 كلمة) - 13:18، 17 أبريل 2024

- في التعمية التقليدية ، تعمية بلايفير (بالإنجليزية: Playfair cipher) هي وسيلة لتعمية النصوص، تُعد هذه الطريقة مثالًا على نظام تعمية الكلمات ثنائية الأحرف...4 كيلوبايت (265 كلمة) - 12:51، 18 أبريل 2024

- معيار التعمية المتقدم أو معيار التشفير المتقدم (بالإنجليزية: Advanced Encryption Standard) ويُدعى اختصارًا إيه إي إس (AES)، هو طريقة تشفير رسمية تبنتها...24 كيلوبايت (3٬496 كلمة) - 04:58، 20 مارس 2023

- تجربة عمياء (تحويلة من اختبار مزدوج التعمية)لكونها مختبرة. تستطيع التعمية أن تكون مفروضة على الباحثين، التقنيين، المواد.وما يقابل التجربة بالتعمية هو التجربة المفتوحة. تجارب التعمية هي أدوات هامة في...11 كيلوبايت (945 كلمة) - 15:21، 11 سبتمبر 2023

- خوارزمية آر إس إيه (التصنيف بوابة تعمية/مقالات متعلقة)على هذا الصعيد. هي مناسبة للتّوقيع بالإضافة إلى التعمية. كانت أحد التقدّمات العظيمة الأولى في التعمية بواسطة مفتاح عامّ. آر إس إيه مستخدم في بروتوكولات...19 كيلوبايت (2٬440 كلمة) - 10:01، 27 يناير 2024

- يحيى مير علم (التصنيف صيانة الاستشهاد: تنسيق التاريخ)مخطوطات التراث العلمي العربي في اللغة العربية والعلوم التطبيقية، وخاصةً التعمية واستخراج المُعمَّى، وشارك في تحقيق رسائلها المخطوطة التي صدرت عن مجمع اللغة...19 كيلوبايت (2٬249 كلمة) - 03:41، 21 يونيو 2024

- هذا التعمية في عام 2008م وتم استبداله بمعيار التعمية المطور (Advanced Encryption Standard) ويشار لها بالاختصار (AES) في أغلب الإستخدامات. معيار تعمية البيانات...31 كيلوبايت (2٬975 كلمة) - 16:30، 12 يناير 2023

- العمياء: التعمية المفردة Single Blind Experiment. التعمية المزدوجة Double Blind Experiment. التعمية الثلاثي Triple Blind Experiment تقتصر التعمية على الافراد...16 كيلوبايت (1٬320 كلمة) - 11:04، 27 يونيو 2024

- بي جي بي (التصنيف تاريخ التعمية)جداً (بالإنجليزية: Pretty Good Privacy) هو برنامج حاسوبي يقدم تشفيراً (أو تعمية) للخصوصيات والتوثيقات. يستخدم بي جي بي عادة لتوقيع وتشفير وفك تشفير البريد...3 كيلوبايت (296 كلمة) - 12:18، 13 يونيو 2024

- تعديل مصدري - تعديل ويكي بيانات تعمية الجمل هي خوارزمية تعمية (تشفير) ابتكرها طاهر الجمل في عام 1985، تستعمل في تعمية المفاتيح المفتوحة للعامة. تعتمد...3 كيلوبايت (415 كلمة) - 16:36، 2 أبريل 2024

- الكندي (التصنيف تاريخ التعمية)بإثبات أن اللا نهاية فكرة سخيفة رياضيا ومنطقيًا. كان الكندي رائدًا في علم التعمية واستخراج المعمى، كما كان له الفضل في تطوير طريقة يمكن بواسطتها تحليل الاختلافات...57 كيلوبايت (4٬302 كلمة) - 00:13، 3 يوليو 2024

- ثانية، هناك العديد من الأنظمة غير العادية التي تكون فيها وحدة التعمية منفصلة عن مسرع التعمية، وأحد الأمثلة عليها هو معالج آي بي إم 4758 المشفر المساعد، أو...11 كيلوبايت (776 كلمة) - 01:02، 18 مارس 2024

- بتاريخ أغسطس 2020. {{استشهاد بدورية محكمة}}: الاستشهاد بدورية محكمة يطلب |دورية محكمة= (مساعدة) وتحقق من التاريخ في: |تاريخ الوصول= (مساعدة) بوابة تعمية...10 كيلوبايت (128 كلمة) - 12:20، 18 أبريل 2024

- تاريخ اليعقوبي اليعقوبي 1 آدم عليه السلام 2 شيث بن آدم 3 أنوش بن شيث 4 قينان بن أنوش 4 مهلائيل بن قينان 4 يرد بن مهلائيل 5 أخنوخ بن يرد 5 متوشلح بن أخنوخ

- مجهودات أوسع من الحكومة الروسية لإجبار تليجرام على حفظ تاريخ مراسلات المستخدمين ومفاتيح التعمية الخاصة على خوادم روسية. أشارت تصريحات أليكسندر زاروف، رئيس

- لا يزال الاعتقاد القديم بأن الدين ظاهرة تعم البشر جميعاً اعتقاداً سليماً. ول ديورانت ارتباط مقدّس مع الذي يعتقد بأنه الحقيقة الروحية. وليام بادين قال

- التشفير أو التعمية Cryptography .. هو الحقل المهتم بالتقنيات اللغوية و الرياضية لتحقيق أمن المعلومات, خاصة في عملية الاتصال. تاريخياً, اهتم علم التعمية فقط بالتشفير

- نورسين الثقافي · الرقم الدولي المعياري (ISBN): 978-9948-19-297 -8 · تاريخ النشر الإلكتروني: 01-01-2022 · العنوان: جلال يونس الخوالدة · هاتف: